MetaMask под прицелом: фишинговая атака обходит 2FA и ставит под угрозу активы пользователей

Криптокошельки атакованы — и на этот раз двухфакторная аутентификация не спасла.

Новый вектор атаки

Злоумышленники нашли способ обходить стандартные протоколы безопасности. Вместо прямого взлома — социальная инженерия, нацеленная на владельцев MetaMask. Пользователи получают фишинговые уведомления, маскирующиеся под легитимные запросы на верификацию.

Уязвимость в человеческом факторе

Атака не эксплуатирует код — она эксплуатирует доверие. Даже с включенной 2FA, один клик на поддельном pop-up — и злоумышленники получают доступ к seed-фразам. Система безопасности, считавшаяся надежной, оказалась уязвима к старому доброму фишингу.

Что это значит для индустрии

Инцидент подчеркивает: в крипто нет непробиваемых щитов. Каждый новый уровень защиты создает иллюзию безопасности — пока не появляется атака следующего поколения. Пока регуляторы спорят о лицензировании, хакеры просто работают.

Ирония? Самые продвинутые финансовые инструменты века падают от элементарных трюков, которые банки победили десятилетия назад. Децентрализация дает свободу — и всю ответственность за безопасность перекладывает на вас.

Анатомия фишинговой схемы MetaMask

Первыми на схему обратили внимание специалисты компании SlowMist, специализирующейся на блокчейн-безопасности. По их наблюдениям, мошенники используют несколько уровней обмана, чтобы скомпрометировать кошельки пользователей.

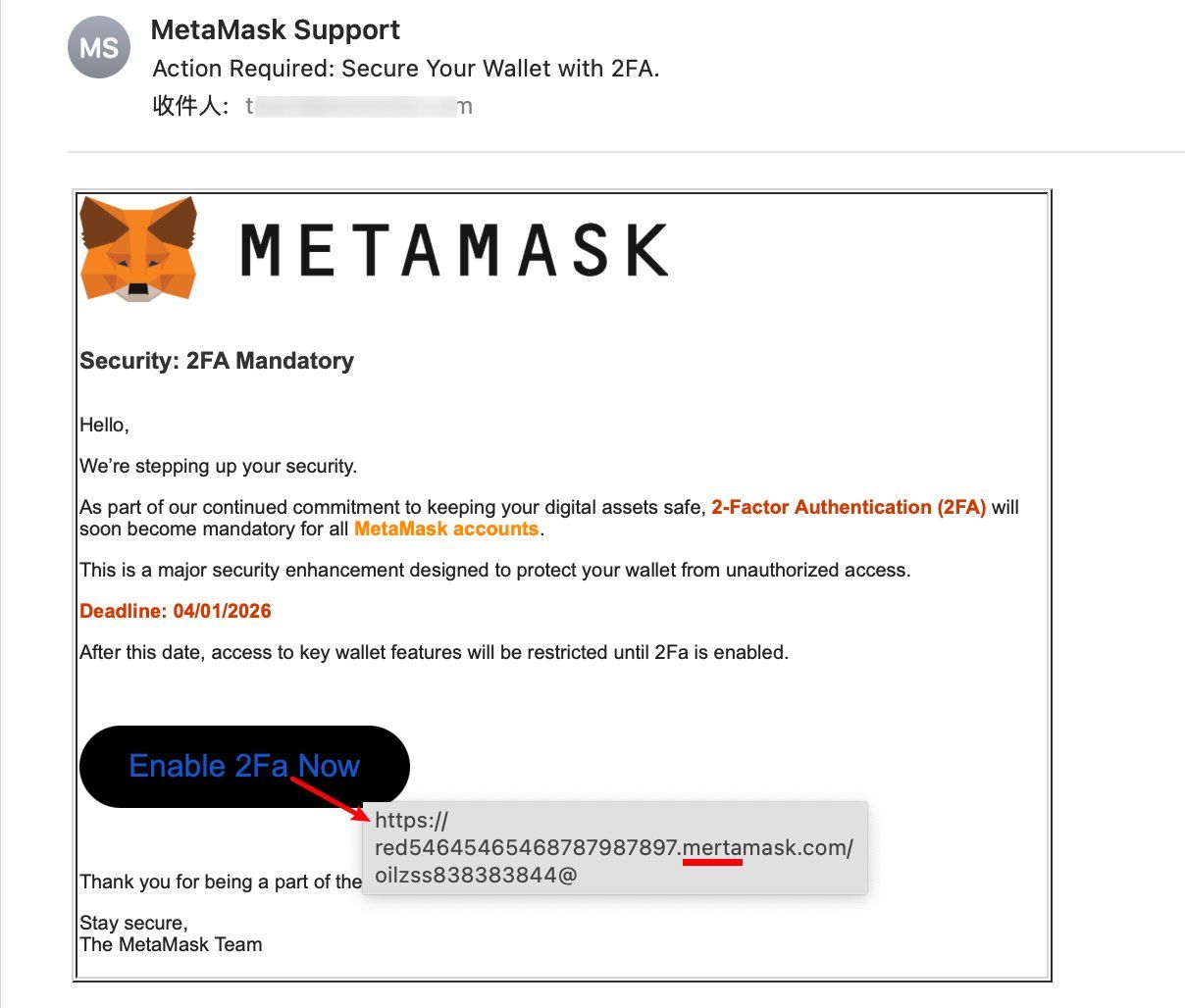

Жертвы получают электронные письма якобы от службы поддержки MetaMask. В них говорится об обязательных требованиях двухфакторной аутентификации. В письмах используется профессиональный брендинг, включая логотип и цветовую схему MetaMask fox.

Злоумышленники используют домены, очень похожие на официальные. В задокументированном случае поддельный домен отличался всего одной буквой, что делает обман трудноуловимым с первого взгляда.

Пример мошеннического письма MetaMask. Источник: X/im23pds

Пример мошеннического письма MetaMask. Источник: X/im23pds

После того как пользователь попадает на фишинговый сайт, его проводят через, казалось бы, обычный процесс повышения безопасности аккаунта. На заключительном этапе жертв просят ввести свою seed-фразу (сид-фразу) под предлогом завершения проверки безопасности 2FA. Это критический момент мошенничества. Seed-фраза кошелька, которую также называют фразой восстановления или мнемонической фразой, — это главный ключ к деньгам жертвы. Любой, кто имеет к ней доступ, может:

- переводить средства без ведома или одобрения владельца;

- воссоздать кошелек на другом устройстве;

- получить полный контроль над всеми связанными с ним закрытыми ключами;

- самостоятельно подписывать и выполнять транзакции.

Владелец сид-фразы может получить доступ к кошельку без паролей, двухфакторной аутентификации или одобрения устройства. Поэтому поставщики кошельков постоянно предупреждают пользователей ни при каких обстоятельствах не сообщать свои seed-фразы кому-либо.

Хотя двухфакторная аутентификация призвана защитить пользователей, злоумышленники используют ее для обмана. Эта психологическая тактика в сочетании с техническими уловками и срочностью остается мощной угрозой для криптосообщества.

Ранее выяснилось, что убытки, связанные с криптовалютным фишингом, резко сократились в 2025 году. Показатель снизился примерно на 83% и остановился на отметке около $84 миллионов по сравнению с почти $494 миллионами в предыдущем году.

«Убытки от фишинга тесно связаны с активностью рынка. В третьем квартале наблюдалось самое сильное ралли ETH и самые высокие потери от фишинга ($31 млн). Когда рынки активны, общая активность пользователей возрастает, и часть из них становится жертвами — фишинг работает как функция вероятности от активности пользователей», —говорится в отчете Scam Sniffer.

Хотите получить доступ к экспертным инсайдам? Подписывайтесь на наш телеграм-канал, получайте доступ торговым сигналам и новостям рынка, общайтесь с нашим аналитиком. Будьте на шаг впереди рынка каждый день!